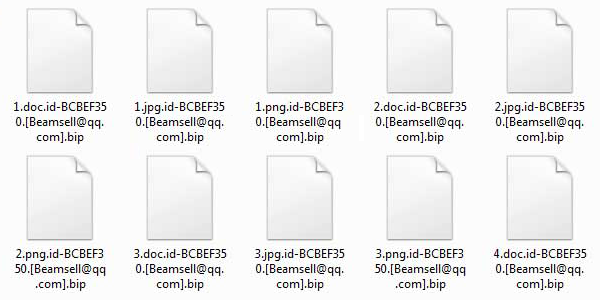

Wer auch immer die Dharma/CrySiS Ransomware-Abstammungslinie betreute, scheint kryptographisch kompetent zu sein, da es keine Möglichkeit gibt, den privaten Entschlüsselungsschlüssel abzurufen, wenn sich das Opfer nicht für das Lösegeldgeschäft mit den Kriminellen entscheidet. Mit der professionell inszenierten Verbreitungskampagne sind die Charakteristika dieser Epidemie zunehmend beunruhigend. Die Version dieser Infektion, die die .bip-Erweiterung mit verschlüsselten Dateien verkettet, ist nicht die neueste, seit Ende September 2018 mehrere Monate, aber sie ist mit Abstand am weitesten verbreitet. Nach der Krypto-basierten Verstümmelung seiner persönlichen Dateien fügt er Dateinamen mit einer Zeichenfolge im folgenden Format an: id-{8 alphanumerische Zeichen}.[E-Mail-Adresse des Angreifers].bip.

Das führt dazu, dass der Lösegeld-Trojaner den Namen einer Beispieldatei 1.png verfälscht, indem er es in etwa so umwandelt: 1.png.id-FECBF140.[[email protected]].bip. Das Vorhandensein einer E-Mail-Adresse direkt im Dateinamen ist ein eindeutiger Hinweis auf die Datenwiederherstellung – das Opfer wird aufgefordert, sich an den Gegner zu wenden, um Anweisungen zu erhalten. Übrigens gibt es anscheinend mehrere verschiedene Subwellen der .bip-Datei-Ransomware-Version, die jeweils ihre eigene E-Mail-Zeichenfolge aufweisen. Zusätzlich zu der oben genannten, ist hier eine vollständige Liste der Kontakt-E-Mail-Adressen von infizierten bis heute gemeldet: [email protected], [email protected], [email protected], [email protected], eterniity @ qq .com, [email protected], [email protected], [email protected], [email protected] und [email protected]. Auch dies ist der Teil in Klammern unmittelbar vor der .bip-Erweiterung und variiert für verschiedene Kampagnen.

Die Tatsache, dass die .bip-Datei-Variante von Dharma von mehr als einer Cyberkriminellen-Gruppe vertrieben wird, deutet darauf hin, dass das RaaS-Modell (Ransomware as a Service) hier der Fall ist. Es bedeutet, dass jemand den Code tatsächlich geschrieben und den schlüsselfertigen Erpressungsvirus erstellt hat, während bis zu ein Dutzend von interessierten Parteien die Infektion „mieten“ und sie selbst verbreiten. Trotz der relativ unabhängigen Aktivität dieser Übeltäter sind die meisten Fälle von Dharma-Kontamination auf den gleichen Vektor zurückzuführen, bei dem Remote-Desktop-Dienste missbraucht werden. Mit anderen Worten, der fehlerhafte Code wird manuell auf Windows-Computern ausgeführt, indem er in sie hineingehackt wird. Die Angreifer verwenden speziell gestaltete Tools, um das Internet nach Hosts mit ungeschützten RDP-Verbindungen oder solchen mit schwacher Authentifizierung zu durchsuchen.

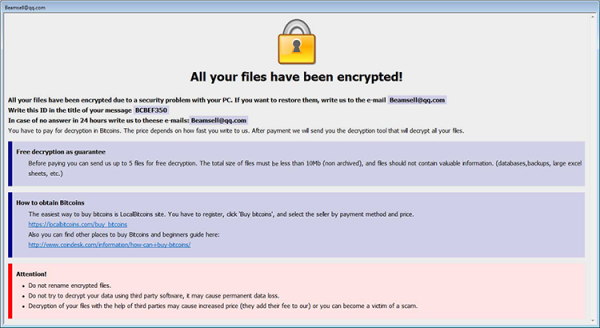

Die in den Dateinamen eingebettete E-Mail-Adresse ist nicht der einzige Hinweis auf die Methode zur Datenwiederherstellung. Die Bip-Ransomware lässt Lösegeldnoten in zwei Formaten fallen. Eine davon ist eine Datei mit dem Namen Info.hta, die automatisch nach der Verschlüsselung der schädlichen Daten aufspringt. Der Titel stimmt mit der Kontakt-E-Mail überein, und der Inhalt fordert den Benutzer auf, die Ganoven für Einzelheiten zu erreichen. Die andere Version des Entschlüsselungshandbuchs heißt FILES ENCRYPTED.txt. Es endet auf dem Desktop und enthält die gleichen Empfehlungen wie die HTA-How-To. Die Wiederherstellung läuft immer darauf hinaus, den Angreifern eine bestimmte Menge an Bitcoin zu übermitteln. Die Größe des Lösegelds kann 0,5 BTC erreichen, was heutzutage wirklich ein Vermögen ist. Unter diesen Umständen sind alternative Mechanismen der Datenwiederherstellung nützlich. Lesen Sie weiter diesen Artikel, um zu erfahren, wie Sie die Dharma-Bip-Ransomware loswerden und herausfinden, ob Ihre Daten wiederhergestellt werden können, ohne das Lösegeld zu bezahlen.

Automatisches Entfernen von ,bip-Dateien Ransomware

Die Vorteile des Einsatzes der automatischen Security-Suite, um diese Infektion loszuwerden, liegen auf der Hand: Sie scannt das gesamte System und erkennt alle möglichen Fragmente des Virus, so dass Sie ein paar Mausklicks von einer kompletten Korrektur entfernt sind.

- Laden Sie die empfohlene Malware-Sicherheitssuite herunter und installieren Sie sie

- Wählen Sie Computer Jetzt Scannen-Funktion und warten Sie, bis das Dienstprogramm mit dem Scan-Report kommt. Gehen Sie mit einem Klick auf den Button Bedrohungen beheben, der einen gründlichen Entfernungs Prozess auslöst, um alle Malware-Probleme zu beheben, die Ihren Computer und Ihre Privatsphäre beeinträchtigen.

Stellen Sie .bip-Dateien wieder her, die vom Dharma / CrySiS-Virus gesperrt wurden

Die .bip Ransomware stellt eine einzigartige Kategorie von bösartiger Software dar, deren Angriffsfläche über das Betriebssystem und seine Komponenten hinausreicht, weshalb das Entfernen des Virus selbst nur ein Teil des Fixes ist. Wie bereits erwähnt, verschlüsselt es die persönlichen Informationen, so dass die nächste Phase der Gesamtsanierung die Wiederherstellung der Dateien voraussetzt, die sonst nicht zugänglich wären.

-

Datenrettungssoftware starten

Ähnlich wie die anderen Infizierungen des Mitbewerbers folgt der .bip-Dateivirus höchstwahrscheinlich einem operativen Algorithmus, bei dem die ursprünglichen Versionen der Dateien des Opfers gelöscht und seine Kopien tatsächlich verschlüsselt werden. Diese Besonderheit macht Ihren Tag vielleicht zu forensisch-fokussierten Anwendungen wie Data Recovery Pro in der Lage sind, die entfernten Informationen wiederherzustellen. Wenn sich das Virus weiterentwickelt, kann sein Modus operandi geändert werden – in der Zwischenzeit, gehen Sie vor und versuchen Sie dies.

-

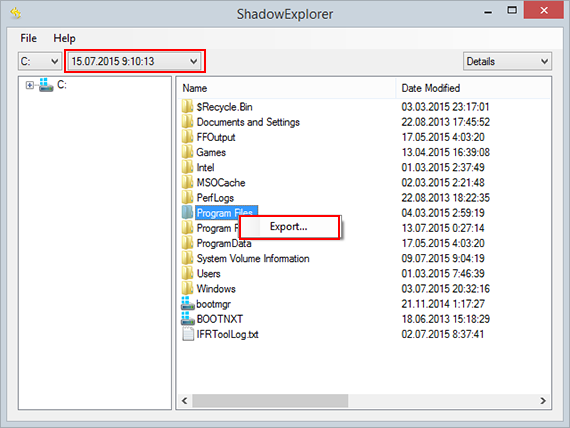

Nutzen Sie den Lautstärke-Schatten Kopier Dienst

Diese Technik basiert auf der Verwendung der nativen Backup-Funktionalität, die mit Windows-Betriebssystem ausgeliefert wird. Diese Funktion, die auch als Volume Snapshot Service (VSS) bezeichnet wird, ermöglicht regelmäßige Backups der Benutzer Dateien und behält ihre neuesten Versionen, solange die System Wiederherstellung eingeschaltet ist. Es wurde nicht gefunden, dass Dharma diese Kopien beeinflusst, deshalb wird der fragliche Restaurationsvektor dringend empfohlen. Die beiden folgenden Unterabschnitte unterstreichen den automatischen und manuellen Workflow.

- a) Shadow Explorer verwenden

Shadow Explorer ist ein Applet, das eine einfache Möglichkeit bietet, frühere Versionen von Dateien und Ordnern abzurufen. Zu seinen Profis gehört eine intuitive Schnittstelle, auf der die gesamte Datei Hierarchie des Computers in einem Fenster angezeigt wird. Wählen Sie einfach das Festplattenvolumen aus, auswählen Sie das zu restaurierteste Objekt oder Verzeichnis, klicken Sie mit der rechten Maustaste darauf und wählen Sie den Export. Folgen Sie den Anweisungen der APP, um die Arbeit zu erledigen.

- b) Dateieigenschaften verwenden

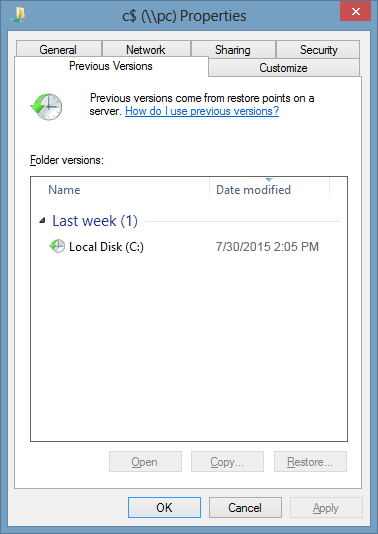

Was das oben genannte Schatten-Explorer-Tool tut, ist im Wesentlichen die Automatisierung des Prozesses, der ansonsten manuell über den Eigenschaften-Dialog für einzelne Dateien durchgeführt werden kann. Dieser spezielle Ansatz ist umständlicher, aber genauso effektiv wie sein softwarebasiertes Gegenstück. Sie können also mit der rechten Maustaste auf eine beliebige .bip-Datei klicken, die mit Dharma-Ransomware verschlüsselt wurde, und im Kontextmenü Eigenschaften auswählen. Auf die Registerkarte Vorherige Versionen klicken Sie als Nächstes – sie zeigt die verfügbaren Versionen der Datei nach dem Datum der Snapshot-Erstellung an. Wählen Sie die neueste Kopie aus und führen Sie den Abruf durch, indem Sie den Anweisungen folgen.

-

Datensicherungen wirken Wunder

Ransomware wie Dharma/CrySiS ist bei weitem nicht so allmächtig und destruktiv, wenn Sie regelmäßige Dateisicherungen in der Cloud oder auf externen Datenträgern ausführen. Das Virus selbst kann innerhalb weniger Minuten vollständig entfernt werden, und die verzerrten Informationen können dann genauso leicht aus dem Backup geborgen werden. Zum Glück ist das ein wachsender Trend, so dass Lösegeld-Trojaner hoffentlich in naher Zukunft weniger subversiv werden.

Überprüfen Sie die Gründlichkeit der Entfernung

Nachdem Sie die obigen Anweisungen ausgeführt haben, fügen Sie dem Sicherheitsverfahren einen letzten Schliff hinzu, indem Sie einen zusätzlichen Computer-Scan ausführen, um auf Rest Malware-Aktivitäten zu überprüfen